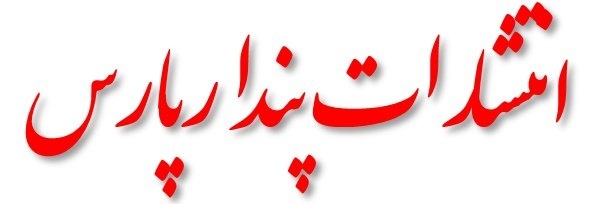

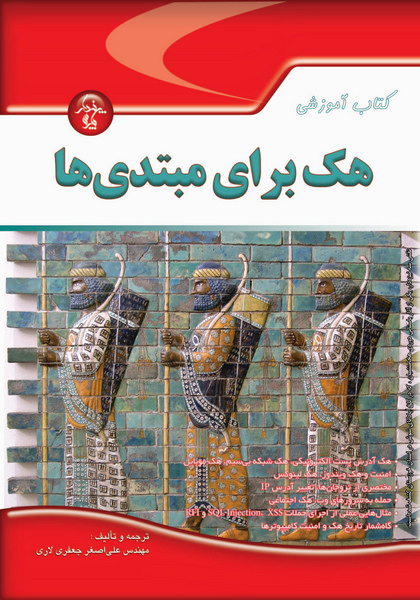

چگونه هکر شویم؟ نقشه راه برای هکرهای مبتدی

این کتاب، شما را با مسیری که بیشتر هکرهای حرفهای پیمودهاند، آشنا میکند. با دنبال کردن هر بخش از کتاب به عنوان نقشهی راه، به سرزمینی از تکنیکها و روشهای هک دست خواهید یافت که پیش از شما، هکرهای حرفهای، آن را از دست متخصصان امنیت اطلاعات خارج کردهاند. تمرینهای انتهایی هر بخش، دانشتان را به خوبی محک میزند و به شما این باور را هدیه میدهد که تا دستیابی به اهدافتان، فاصله چندانی ندارید.

Hack , امنيت , شبکه و امنیت

| نوبت چاپ | یک |

|---|---|

| ویرایش | یک |

| وزن | 300 گرم |

| جلد | 1 از 1 |

| موجود است؟ | بلی |

|---|---|

| چاپ شده است؟ | بلی |

| در حال پیش فروش است؟ | خیر |

| کتاب الکترونیکی است؟ | خیر |

هکر کیست ؟

مهم ترین دستهبندی هکرها

سلسله مراتب هکری

چه کاری انجام دهیم تا به یک هکر تبدیل شویم؟

آیا واقعا به برنامهنویسی نیاز داریم؟

از کجا باید شروع کرد؟

بخش 2- لینوکس

لینوکس چیست؟

انتخاب یک توزیع لینوکس

اجرای لینوکس

Live CD

Wubi

Virtual Box

یادگیری لینوکس

بخش 3- گذرواژهها (Passwords)

کرک گذرواژه

حملات فرهنگ لغت

حملات Brute-Force

جدولهای Rainbow

Phishing

اقدامات متقابل

معرفی برنامههای دیگر

تمرین کنید

بخش 5- هک شبکه

Footprinting

پویش پورت

Banner Grabbing

جستوجوی آسیب پذیریها

نفوذ...

PHP

Perl

Python

C/C++

Cygwin

اقدامات متقابل

تمرین کنید

بخش 6- هک شبکه بیسیم

پویش شبکههای بیسیم

کرک WEP

شنود بستههای اطلاعاتی

اقدامات متقابل

تمرین کنید

بخش 7- هک ویندوز

NetBIOS

Metasploit

نفوذ به Windows با Metasploit Framework

کرک گذرواژه ویندوز

Ophcrack LiveCD

اقدامات متقابل

تمرین کنید

بخش 8- بدافزارها

تعاریف

ProRat

RinLogger

ویژگیهای کیلاگر RinLogger

دانلود کیلاگر RinLogger

کار با RinLogger

اقدامات متقابل

تمرین کنید

بخش 9 - هک وبسایت

Cross Site Scripting

Remote File Inclusion

Local File Inclusion

SQL Injection

نقض احراز هویت و مدیریت نشست

نقض احراز هویت و مدیریت نشست چیست؟

فوروارد و تغییر مسیر نامعتبر

Acunetix Web Vulnerability Scanner

تمرین کنید

بخش 10- روشهای مقابله با هکرها

1-روشهای مقابله با هکرها-ایمن سازی کامپیوترهای شخصی

نصب دیوار آتش

استفاده از نرمافزار ضد-ویروس

استفاده از نرمافزار ضد-جاسوس افزار

سیستم و مرورگرتان را برای محافظت از حریم خصوصی خود مدیریت کنید

استفاده از گذرواژهی قدرتمند و حفظ آن نزد خودتان

درصورتی که فایل به اشتراک میگذارید، مراقب باشید

خرید آنلاین ایمن داشته باشید

2-روشهای مقابله با هکرها-ایمن سازی وبسایتها

اسکریپتهای خود را بهروز نگه دارید

اسکریپت/فولدر نصب را حذف کنید

مبهم کردن بخش مدیریت وبسایت

استفاده مناسب از مجوزهای دسترسی فایل

حفظ گذرواژههای قدرتمند

کامپیوتر شخصی خود را بهروز نگه دارید

عدم ورود به حساب خود از طریق کافینتها یا شبکههای بیسیم ناامن

نصب دیوار آتش برنامه کاربردی وب

آموختن و افزایش سطح دانش خود!

از متخصصان امنیت اطلاعات راهنمایی بگیرید!

3-روشهای مقابله با هکرها-ایمن سازی شبکههای بیسیم

استفاده از گذرواژه برای محافظت از کامپیوترتان

اجازهی اتصال به شبکه بیسیم به دستگاههای مورد نظر

نصب نرمافزار دیوار آتش اضافی بهروی کامپیوترتان و بهروز نگه داشتن آن

غیرفعال کردن بهاشتراک گذاری فایل

غیرفعال کردن اتصال بیسیمتان هنگامی که از آن استفاده نمیکنید

غیرفعال کردن پخش در شبکه بیسیم

عدم استفاده از پیکربندی پیش فرض

بخش 11- نتیجه گیری

حفظ آموخته ها

پیش بینی آینده...

| # | موضوع | عنوان | توضیح | دانلود |

|---|---|---|---|---|

| 1 | نمونه pdf | چند صفحه آغازين كتاب | دانلود |

امتیاز

ثبت نظر/پرسش/پیشنهاد

کتابهای مرتبط

احتمالا دوست داشته باشید